I servizi di Authentication, Authorization, and Accounting (AAA) rappresentano uno strumento fondamentale per la messa in sicurezza dell’infrastruttura di rete. In particolare permettono di proteggere:

– l’accesso al management del dispositivo (character mode),

– l’accesso alla rete (packet mode).

L’enforcement delle politiche di sicurezza può essere implementato localmente al singolo dispositivo (Role Based Access Control), variante che però presenta alcuni drawbacks come la poca scalabilità e la mancanza dei servizi di accounting. Diversamente può essere implementato attraverso l’utilizzo di un server centrale e protocolli di comunicazione come:

– TACACS+, principalmente supportato in ambiente Cisco,

– RADIUS, open/RFC standard.

A seguire un semplice esempio di come proteggere l’accesso al management su Cisco IOS abilitando i servizi AAA per l’autenticazione tramite server centralizzato TACACS+ e failover su database locale:

R(config)#username admin secret admin123

R(config)#aaa new-model

R(config)#tacacs server MYTAC

R(config-server-tacacs)#address ipv4 172.16.1.10

R(config-server-tacacs)#single-connection

R(config-server-tacacs)#key cisco123

R(config-server-tacacs)#exit

R(config)#aaa authentication login MYAUTH group tacacs+ local

R(config)#line vty 0 4

R(config-line)#login authentication MYAUTHEcco invece un altro esempio in cui si configura uno Catalyst 2960 (authenticator) per proteggere l’accesso alla rete tramite autenticazione 802.1X e server centralizzato RADIUS:

S(config)#username admin secret admin123

S(config)#aaa new-model

S(config)#radius-server host 172.16.1.20 key cisco123

S(config)#dot1x system-auth-control

S(config)#aaa authentication dot1x default group radius

S(config)#interface f0/1

S(config-if)#switchport mode access

S(config-if)#dot1x pae authenticator

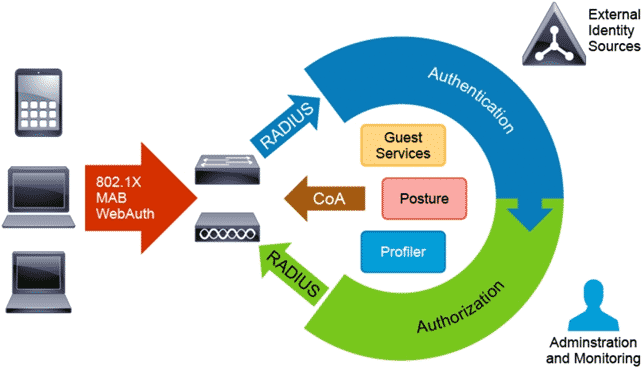

S(config-if)#authentication port-control autoIl controllo dell’accesso alla rete è comunque solo uno degli aspetti di una tecnologia di controllo più ampia basata sull’identità e sul contesto della connessione: who, what, where, when, how. In ambiente Cisco il fulcro di tale infrastruttura è l’Identity Services Engine (ISE) attraverso cui vengono erogati altri importanti servizi come il profiling, il posture assessment, e i guest services.

CORSI CORRELATI:

- Corso Cyber Security;

- Corso CCNP Security SCOR;

- Corsi CCNP Security;

- Corso Penetration test;

- Corso Cisco CCNA;

- Corso Fortinet NSE4;

- Corso Fortinet NSE5;

- Corso Check Point CCSA;

- Corso Check Point CCSE;

Consulta il nostro Catalogo Corsi per Tecnologia oppure fai una Ricerca per Vendor o ancora trova uno specifico corso attraverso il motore di ricerca interno: Ricerca Corsi. Contattaci ora al Numero Verde 800-177596, il nostro team saprà supportarti nella scelta del percorso formativo più adatto alla tue esigenze.